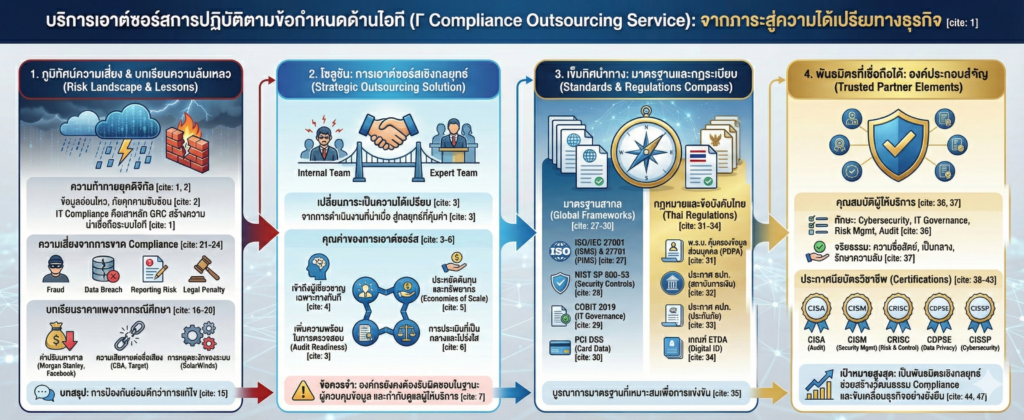

บริการเอาต์ซอร์สการปฏิบัติตามข้อกำหนดด้านไอที

(IT Compliance Outsourcing Service)

การปฏิบัติตามข้อกำหนดด้านไอที (IT Compliance): จากภาระสู่ความได้เปรียบทางธุรกิจด้วยบริการเอาต์ซอร์ส

บทนำ: ภูมิทัศน์แห่งความเสี่ยงและการปฏิบัติตามข้อกำหนดในยุคดิจิทัล

การปฏิบัติตามข้อกำหนดด้านไอที หรือ IT Compliance หมายถึงการที่องค์กรดำเนินงานด้านเทคโนโลยีสารสนเทศให้สอดคล้องกับกฎหมาย กฎระเบียบ มาตรฐาน และนโยบายที่เกี่ยวข้อง ในอดีต IT Compliance มักถูกมองว่าเป็นเพียงภาระที่ต้องแบกรับเพื่อหลีกเลี่ยงบทลงโทษ แต่ในภูมิทัศน์ธุรกิจยุคปัจจุบันที่เทคโนโลยีขับเคลื่อนทุกมิติ IT Compliance ได้กลายเป็นเสาหลักที่ขาดไม่ได้ของระบบการกำกับดูแล การบริหารความเสี่ยง และการปฏิบัติตามข้อกำหนด (Governance, Risk, and Compliance – GRC) ระบบนี้มีเป้าหมายเพื่อสร้างความน่าเชื่อถือให้กับระบบงานไอที (IT Applications Control) และโครงสร้างพื้นฐานด้านไอที (IT General Controls) ช่วยลดความเสี่ยงจากความล้มเหลว การเข้าถึงที่ไม่ได้รับอนุญาต และสร้างความมั่นใจในความถูกต้องสมบูรณ์ของข้อมูล การขาดความเข้าใจที่ลึกซึ้งในเรื่องนี้จะทำให้องค์กรไม่สามารถสร้างมูลค่าจากเทคโนโลยีได้อย่างเต็มที่

ในยุคที่ข้อมูลส่วนบุคคลมีความอ่อนไหวสูงและภัยคุกคามทางไซเบอร์ซับซ้อนขึ้นทุกวัน การบริหารจัดการข้อมูลให้เป็นไปตามข้อกำหนดทางกฎหมาย เช่น การจัดประเภทข้อมูล การกำหนดสิทธิ์การเข้าถึง และการรักษาความลับ จึงเป็นสิ่งจำเป็นอย่างยิ่ง การปฏิบัติตามข้อกำหนดไม่ได้จำกัดอยู่แค่การตรวจสอบภายในเท่านั้น แต่ยังรวมถึงการควบคุมและดูแลการทำงานของผู้ให้บริการภายนอก (IT Outsource) เพราะความรับผิดชอบในข้อมูลยังคงเป็นขององค์กร ไม่ว่าข้อมูลจะอยู่ที่ใดก็ตาม การลงทุนใน IT Compliance จึงเป็นการลงทุนเพื่อปกป้องมูลค่าขององค์กรและสร้างความได้เปรียบในการแข่งขันในระยะยาว

ส่วนที่ 1: การเอาต์ซอร์ส IT Compliance: จากภาระสู่ความได้เปรียบเชิงกลยุทธ์

1.1. คุณค่าที่แท้จริงของการเอาต์ซอร์ส

การบริหารจัดการ IT Compliance ภายในองค์กรมีค่าใช้จ่ายสูงและต้องใช้ทรัพยากรจำนวนมาก โดยเฉพาะอย่างยิ่งสำหรับบริษัทขนาดกลางหรือบริษัทที่กำลังขยายธุรกิจไปทั่วโลก ผู้ให้บริการเอาต์ซอร์สจึงเป็นทางออกที่ช่วยให้องค์กรสามารถปฏิบัติตามข้อกำหนดที่ซับซ้อนได้อย่างมีประสิทธิภาพ โดยไม่ต้องเสียสละทรัพยากรที่ควรนำไปใช้ในการเติบโตและสร้างสรรค์นวัตกรรม บริการเหล่านี้ช่วยลดความเสี่ยงทางกฎหมายและเพิ่มความพร้อมในการตรวจสอบ (audit readiness) นอกจากนี้ การเอาต์ซอร์สยังช่วยเปลี่ยนมุมมองจากที่เคยเห็นว่างานด้าน Compliance เป็นเรื่องที่ “ไม่น่าตื่นเต้น” ให้กลายเป็นการดำเนินงานเชิงกลยุทธ์ที่สำคัญและคุ้มค่า

1.2 การเข้าถึงผู้เชี่ยวชาญและความเชี่ยวชาญเฉพาะทาง

หนึ่งในคุณค่าที่ยิ่งใหญ่ที่สุดของการเอาต์ซอร์สคือการที่องค์กรสามารถเข้าถึงทีมผู้เชี่ยวชาญเฉพาะทางได้ในทันที ซึ่งทีมงานภายในอาจไม่สามารถมีทักษะที่ครอบคลุมได้ทั้งหมดในทุกขอบเขต ผู้ให้บริการเหล่านี้จะทำหน้าที่เป็นพันธมิตรที่คอยติดตามการเปลี่ยนแปลงล่าสุดของกฎระเบียบและแนวทางปฏิบัติที่ดีที่สุดทั่วโลกอย่างต่อเนื่อง ไม่ว่าองค์กรจะต้องการเข้าสู่ตลาดใหม่ที่มีกฎระเบียบที่แตกต่างกันอย่างไร ผู้ให้บริการเอาต์ซอร์สก็สามารถจัดหาทรัพยากรและทักษะที่จำเป็นได้อย่างรวดเร็ว ซึ่งเป็นสิ่งที่การสร้างทีมภายในอาจทำได้ยากและล่าช้ากว่ามาก

1.3 ประสิทธิภาพ ความยืดหยุ่น และความคุ้มค่า

บริการเอาต์ซอร์สมีความสามารถในการปรับขนาดได้อย่างรวดเร็วตามความต้องการของธุรกิจ ไม่ว่าจะเป็นช่วงที่มีความต้องการสูงสุดหรือช่วงที่ธุรกิจกำลังเติบโตอย่างก้าวกระโดด ผู้ให้บริการภายนอกสามารถใช้ประโยชน์จาก Economies of Scale เพื่อให้บริการได้อย่างมีประสิทธิภาพในต้นทุนที่ต่ำกว่าต่อลูกค้า ซึ่งช่วยลดภาระทางการเงินและทำให้องค์กรสามารถใช้ทรัพยากรที่มีอยู่ไปกับการดำเนินธุรกิจหลักและการสร้างสรรค์นวัตกรรมได้มากขึ้น

1.4 เสริมสร้างความเชื่อมั่นของผู้มีส่วนได้ส่วนเสีย

IT Compliance Outsourcing มีความสัมพันธ์โดยตรงกับการบริหารความเสี่ยงด้านไอที และการสร้างความเชื่อมั่นให้กับผู้ถือหุ้น ลูกค้า และคู่ค้า ผู้ให้บริการภายนอกที่มีความเป็นอิสระและเป็นกลาง (independent) สามารถให้การประเมินสถานการณ์ได้อย่างเป็นกลางและโปร่งใส ซึ่งแตกต่างจากทีมงานภายในที่อาจเผชิญแรงกดดันให้มองข้ามปัญหาบางอย่างเพื่อรักษาความสัมพันธ์กับฝ่ายบริหารหรือพันธมิตรทางธุรกิจ การประเมินที่เป็นกลางนี้ช่วยให้องค์กรสามารถแสดงให้ผู้มีส่วนได้ส่วนเสียเห็นถึงความมุ่งมั่นในการจัดการความเสี่ยงด้านไอทีได้อย่างแท้จริง

อย่างไรก็ตาม การเอาต์ซอร์สไม่ได้หมายถึงการโอนความรับผิดชอบทั้งหมดไปให้ผู้ให้บริการภายนอก องค์กรยังคงต้องรับผิดชอบในฐานะผู้ควบคุมข้อมูลและต้องมีมาตรการในการตรวจสอบและควบคุมการทำงานของผู้ให้บริการเอาต์ซอร์สอย่างใกล้ชิด การมีพันธมิตรที่เชี่ยวชาญจะช่วยยกระดับความสามารถในการกำกับดูแลและการประเมินความเสี่ยงของผู้ให้บริการภายนอกให้มีประสิทธิภาพมากขึ้น ซึ่งเป็นจุดสำคัญที่องค์กรต้องทำความเข้าใจ

ส่วนที่ 2: บทเรียนราคาแพง: การวิเคราะห์เชิงลึกจากกรณีศึกษาความล้มเหลวระดับโลก

การวิเคราะห์กรณีศึกษาจากความล้มเหลวที่เกิดขึ้นจริงในระดับโลกช่วยให้องค์กรเห็นภาพความเสี่ยงที่แท้จริงจากการละเลย IT Compliance และความสำคัญของการกำกับดูแลบุคคลที่สาม

2.1 Morgan Stanley: ความล้มเหลวในการกำกับดูแลผู้รับเหมาทำลายข้อมูลไอที

ธนาคารเพื่อการลงทุนรายใหญ่อย่าง Morgan Stanley ต้องเผชิญบทลงโทษมหาศาลจากความล้มเหลวในการกำกับดูแลผู้รับเหมาทำลายสินทรัพย์ไอที (IT Asset Disposal) ในปี 2016 ธนาคารได้ว่าจ้างบริษัทขนย้ายและจัดเก็บของซึ่งไม่มีความเชี่ยวชาญในการทำลายข้อมูล ให้มาจัดการทำลายฮาร์ดไดรฟ์และเซิร์ฟเวอร์เก่า โดยไม่ได้ควบคุมและตรวจสอบอย่างเพียงพอ ผลที่ตามมาคือฮาร์ดไดรฟ์หลายพันชิ้นที่มีข้อมูลลูกค้าสำคัญแบบไม่ได้เข้ารหัสถูกนำไปขายทอดตลาดบนอินเทอร์เน็ต

เหตุการณ์นี้ถูกเปิดเผยโดยผู้ซื้ออุปกรณ์มือสอง ซึ่งนำไปสู่การถูกปรับหลายระลอกโดยหน่วยงานกำกับดูแลของสหรัฐฯ ทั้งจากสำนักงานควบคุมสกุลเงิน (OCC) จำนวน $60 ล้าน และจากสำนักงานคณะกรรมการกำกับหลักทรัพย์และตลาดหลักทรัพย์ (SEC) จำนวน $35 ล้าน นอกจากนี้ยังถูกฟ้องร้องแบบกลุ่มและถูกปรับจากอัยการรัฐอีก $6.5 ล้าน บทเรียนที่สำคัญที่สุดคือการเอาต์ซอร์สงานสำคัญไม่ได้หมายความว่าองค์กรจะโอนความรับผิดชอบไปได้ทั้งหมด การเลือกผู้ให้บริการที่ไม่เหมาะสมเพื่อลดต้นทุนจะนำมาซึ่งความเสียหายที่สูงกว่ามากในท้ายที่สุด

2.2 Commonwealth Bank of Australia: การจัดการข้อมูลสำรองที่บกพร่อง

ในปี 2016 Commonwealth Bank of Australia (CBA) ประสบเหตุการณ์ข้อมูลสูญหายเมื่อเทปสำรองข้อมูลลูกค้ากว่า 20 ล้านบัญชีหายไปในระหว่างการขนย้ายโดยผู้รับเหมาภายนอก ธนาคารทราบเรื่องนี้แต่ตัดสินใจไม่แจ้งลูกค้าในทันที เนื่องจากเชื่อว่าข้อมูลไม่น่าจะรั่วไหล อย่างไรก็ตาม เมื่อเรื่องถูกเปิดเผยสู่สาธารณะในปี 2018 ธนาคารก็ถูกวิพากษ์วิจารณ์อย่างหนักเรื่องการขาดความโปร่งใส รายงานการตรวจสอบของหน่วยงานกำกับ (APRA) ยังชี้ว่าปัญหาที่แท้จริงมาจาก “วัฒนธรรมองค์กรและการบริหารความเสี่ยงด้านไอที” ที่ไม่แข็งแรงพอ กรณีนี้เน้นย้ำว่าองค์กรต้องบริหารความเสี่ยงของการเอาต์ซอร์สงานด้านข้อมูลอย่างรอบคอบในทุกขั้นตอน และการสื่อสารอย่างตรงไปตรงมากับลูกค้าเป็นสิ่งจำเป็นเพื่อรักษาความไว้วางใจในระยะยาว

2.3 Target Corporation: ความเสี่ยงที่ถูกมองข้ามจากคู่ค้า

ในปี 2013 บริษัทร้านค้าปลีก Target ประสบเหตุข้อมูลบัตรเครดิตลูกค้ากว่า 40 ล้านรายรั่วไหลจากการถูกเจาะระบบผ่านผู้ให้บริการระบบปรับอากาศ (HVAC) ซึ่งเป็นผู้ขายบุคคลที่สาม แฮ็กเกอร์สามารถขโมยข้อมูลล็อกอินจากผู้ขายรายนี้และใช้สิทธิ์เข้าถึงระบบเครือข่ายของ Target ได้ เนื่องจากระบบของผู้ขายไม่ได้ถูกแยกส่วนออกจากระบบหลักอย่างเพียงพอ เหตุการณ์นี้แสดงให้เห็นว่าภัยคุกคามไม่ได้มาจากผู้ขายที่เกี่ยวข้องกับข้อมูลโดยตรงเท่านั้น แต่ยังสามารถมาจากช่องโหว่ในห่วงโซ่อุปทานที่ถูกมองข้ามได้ บทเรียนสำคัญคือองค์กรต้องมีมาตรการกำกับดูแลคู่ค้าอย่างเข้มงวดและใช้เทคนิคความปลอดภัย เช่น การแบ่งแยกเครือข่าย (network segmentation) และการยืนยันตัวตนหลายขั้นตอน (multi-factor authentication)

2.4 Facebook / Cambridge Analytica: เมื่อการกำกับดูแลแพลตฟอร์มไร้ประสิทธิภาพ

กรณีนี้ไม่ใช่การแฮ็กระบบ แต่เป็นความล้มเหลวเชิงนโยบายของ Facebook ในการกำกับดูแลการใช้ข้อมูลโดยนักพัฒนาภายนอก ย้อนไปในปี 2013 Facebook อนุญาตให้แอปพลิเคชันของบุคคลที่สามเข้าถึงข้อมูลส่วนตัวของผู้ใช้ รวมถึงข้อมูลของเพื่อนในบัญชีได้ ทำให้บริษัท Cambridge Analytica สามารถเก็บเกี่ยวข้อมูลผู้ใช้กว่า 87 ล้านรายไปใช้ทางการเมืองโดยไม่ได้รับความยินยอม เมื่อเรื่องถูกเปิดเผยในปี 2018 หุ้น Facebook ร่วงลงอย่างหนัก มูลค่าตลาดหายไปกว่า $100 พันล้านดอลลาร์ และถูกปรับเป็นสถิติสูงสุดโดย FTC ถึง $5,000 ล้าน กรณีนี้สะท้อนว่าบริษัทเทคโนโลยีที่เอาต์ซอร์สการเข้าถึงข้อมูลให้บุคคลที่สาม (เช่น ผ่าน API) มีความรับผิดชอบอย่างสูงต่อข้อมูลผู้ใช้ของตน และการกำกับดูแลนักพัฒนาภายนอกต้องเข้มแข็งเพื่อป้องกันการนำข้อมูลไปใช้ผิดวัตถุประสงค์

2.5 การโจมตี SolarWinds Orion: การยืนยันภัยคุกคามจากซัพพลายเชนซอฟต์แวร์

การโจมตีครั้งนี้เป็นการจารกรรมไซเบอร์ที่ซับซ้อนที่สุดครั้งหนึ่งในประวัติศาสตร์ โดยพุ่งเป้าไปที่ SolarWinds ซึ่งเป็นบริษัทซอฟต์แวร์ด้านการมอนิเตอร์ระบบไอที แฮ็กเกอร์สามารถแทรกซึมเข้าไปในกระบวนการพัฒนาซอฟต์แวร์ของ SolarWinds และฝังโค้ดอันตราย (Trojan) ลงในอัปเดตซอฟต์แวร์ Orion เมื่อลูกค้าหลายหมื่นรายทั่วโลกซึ่งรวมถึงหน่วยงานรัฐบาลสหรัฐฯ และบริษัทขนาดใหญ่ดาวน์โหลดอัปเดตดังกล่าว แฮ็กเกอร์ก็สามารถเข้าถึงเครือข่ายของเหยื่อได้โดยไม่ถูกตรวจพบเป็นเวลาหลายเดือน แม้จะเป็นการโจมตีจากภัยคุกคามขั้นสูง แต่การที่ SolarWinds มีช่องโหว่ด้านความมั่นคงภายใน เช่น การขาดหัวหน้าฝ่ายความปลอดภัย (CISO) และการใช้รหัสผ่านที่อ่อนแอ ก็เป็นปัจจัยเสริมที่ทำให้การโจมตีประสบความสำเร็จ บทเรียนสำคัญคือองค์กรต้องไม่ชะล่าใจว่าซอฟต์แวร์ของผู้ขายที่มีชื่อเสียงจะปลอดภัยโดยอัตโนมัติ และควรใช้หลักการ Zero Trust กับซอฟต์แวร์ภายนอก

2.6 บทสรุปจากกรณีศึกษา

การวิเคราะห์ความล้มเหลวเหล่านี้เผยให้เห็นถึงพลวัตของภัยคุกคามที่พัฒนาขึ้นจากความประมาทสู่ความซับซ้อนเชิงระบบ กรณีศึกษาแรกๆ อย่าง Morgan Stanley และ CBA เกิดจาก “ความประมาท” ในการกำกับดูแลผู้รับเหมาที่ขาดความเชี่ยวชาญ ในขณะที่กรณี Target แสดงให้เห็นการโจมตีที่ยกระดับขึ้น โดยใช้ช่องโหว่จากผู้ขายที่ไม่เกี่ยวข้องกับข้อมูลโดยตรง และกรณี Facebook เป็นตัวอย่างของความเสี่ยงทางธุรกิจที่เกิดจากการกำกับดูแลแพลตฟอร์มที่ไม่รัดกุม สุดท้าย การโจมตี SolarWinds คือภัยคุกคามที่ซับซ้อนที่สุดที่พุ่งเป้าไปที่ “ซัพพลายเชนของซอฟต์แวร์” ที่องค์กรส่วนใหญ่ให้ความไว้วางใจ

วงจรแห่งความเสียหายเริ่มจากความล้มเหลวทางเทคนิคหรือกระบวนการ ซึ่งนำไปสู่ความเสี่ยงด้านการไม่ปฏิบัติตามข้อกำหนด และจบลงด้วยความเสียหายที่จับต้องได้ เช่น ค่าปรับมหาศาล ความเสียหายต่อชื่อเสียง และการสูญเสียลูกค้า นี่คือวงจรที่ต้องทำความเข้าใจเพื่อเน้นย้ำว่าการป้องกันย่อมดีกว่าการแก้ไขเสมอ

ตารางที่ 1: สรุปกรณีศึกษาความล้มเหลว: สาเหตุ, ผลกระทบ, และบทเรียนเชิงกลยุทธ์

องค์กร | สาเหตุหลัก | ผลกระทบทางการเงิน/ชื่อเสียง | บทเรียนสำคัญ |

Morgan Stanley (2016-2020) | ความล้มเหลวในการกำกับดูแลผู้รับเหมาทำลายข้อมูล (IT Asset Disposal) ที่ขาดความเชี่ยวชาญ | ค่าปรับรวมกว่า $101.5 ล้าน, ฟ้องร้องแบบกลุ่ม, ชื่อเสียงเสียหาย | องค์กรยังคงรับผิดชอบต่อข้อมูล แม้จะเอาต์ซอร์สงานไปแล้วก็ตาม การเลือกผู้ให้บริการที่ไม่เหมาะสมเพื่อลดต้นทุนนำมาซึ่งความเสียหายที่สูงกว่ามาก |

Commonwealth Bank of Australia (2016) | การสูญหายของเทปสำรองข้อมูลระหว่างการขนย้ายโดยผู้รับเหมา และการขาดความโปร่งใส | วิกฤตศรัทธาและความน่าเชื่อถือ, ถูกวิจารณ์เรื่องวัฒนธรรมองค์กร | การบริหารความเสี่ยงของการเอาต์ซอร์สต้องครอบคลุมทุกขั้นตอน (Audit Trail) และการสื่อสารอย่างโปร่งใสกับลูกค้าเป็นสิ่งจำเป็น |

Target Corporation (2013) | ช่องโหว่จากคู่ค้า (Third-party vendor) ที่ไม่มีการแบ่งแยกเครือข่ายอย่างเพียงพอ | ข้อมูลบัตรเครดิตลูกค้า 40 ล้านรายรั่วไหล, ค่าใช้จ่ายรวมกว่า $420 ล้าน | ความเสี่ยงจากบุคคลที่สามเป็นภัยคุกคามที่ร้ายแรง องค์กรต้องมีมาตรการควบคุมที่เข้มงวด เช่น การแบ่งแยกเครือข่ายและการใช้ MFA |

Facebook / Cambridge Analytica (2018) | ความล้มเหลวเชิงนโยบายในการกำกับดูแลนักพัฒนาภายนอก | ข้อมูลผู้ใช้ 87 ล้านรายรั่วไหล, หุ้นร่วงมูลค่าตลาดหายไปกว่า $100 พันล้าน, ถูกปรับ $5,000 ล้านโดย FTC | องค์กรมีหน้าที่รับผิดชอบต่อข้อมูลผู้ใช้บนแพลตฟอร์มของตน และต้องกำกับดูแลการใช้ข้อมูลโดยบุคคลที่สามอย่างเข้มงวด |

SolarWinds Orion (2020) | การโจมตีซัพพลายเชนซอฟต์แวร์ (Supply Chain Attack) และช่องโหว่ด้านความมั่นคงของ SolarWinds เอง | การจารกรรมข้อมูลภาครัฐที่ร้ายแรงที่สุด, ลูกค้านับหมื่นรายต้องหยุดระบบเพื่อตรวจสอบและแก้ไข | อย่าชะล่าใจว่าซอฟต์แวร์ของผู้ขายที่มีชื่อเสียงจะปลอดภัย องค์กรผู้ใช้ควรประเมินความเสี่ยงจากซัพพลายเชนและใช้หลักการ Zero Trust |

ส่วนที่ 3: เปิดโปงความเสี่ยง: ภัยเงียบที่คุกคามธุรกิจจากการขาด IT Compliance

การขาด IT Compliance ที่มีประสิทธิภาพเปิดโอกาสให้เกิดความเสี่ยงหลายประเภทที่สามารถสร้างความเสียหายต่อธุรกิจอย่างมหาศาล

3.1 การบริหารความเสี่ยงแบบบูรณาการ

- ความเสี่ยงด้านการทุจริต (Fraud Risk): การทุจริตที่เกี่ยวข้องกับระบบไอทีอาจเกิดขึ้นได้หลายรูปแบบ เช่น การโจรกรรมข้อมูลบัตรเครดิต หรือการเข้าใช้งานระบบโดยไม่เหมาะสม การป้องกันการทุจริตในปัจจุบันจึงต้องอาศัยเทคโนโลยีขั้นสูง เช่น การมอนิเตอร์ธุรกรรมแบบเรียลไทม์ (transaction monitoring) การวิเคราะห์พฤติกรรมผู้ใช้งาน (behavior analytics) และการใช้ปัญญาประดิษฐ์ (AI) เพื่อตรวจจับความผิดปกติ

- ความเสี่ยงจากการรั่วไหลของข้อมูล (Data Breach Risk): การรั่วไหลของข้อมูลที่ละเอียดอ่อนไม่ได้เกิดจากภัยคุกคามภายนอกเพียงอย่างเดียว แต่ยังรวมถึงความผิดพลาดของมนุษย์ (human error) เช่น การตั้งค่าระบบที่ไม่ถูกต้อง หรือภัยคุกคามจากภายในองค์กร (insider threats) ซึ่งเน้นย้ำว่ามาตรการรักษาความปลอดภัยต้องครอบคลุมทั้งเทคโนโลยี บุคลากร และกระบวนการทำงาน

- ความเสี่ยงด้านการรายงาน (Reporting Risk): ความเสี่ยงนี้หมายถึงความผิดพลาดในการจัดทำหรือนำเสนอรายงานที่เกี่ยวข้องกับระบบไอทีและไซเบอร์ การรายงานที่ไม่ถูกต้องหรือไม่ครบถ้วนอาจนำไปสู่การทุจริตทางการเงิน และการตัดสินใจเชิงธุรกิจที่ผิดพลาดได้ การตรวจสอบโดยผู้เชี่ยวชาญอิสระจากภายนอกจึงเป็นสิ่งจำเป็นเพื่อประเมินความเสี่ยงและสร้างความเชื่อมั่นในข้อมูล

- ความเสี่ยงด้านการไม่ปฏิบัติตามกฎระเบียบ (Compliance Risk): ความเสี่ยงประเภทนี้เป็นผลโดยตรงจากการที่องค์กรไม่สามารถปฏิบัติตามกฎหมายและมาตรฐานที่กำหนดไว้ ซึ่งอาจส่งผลให้เกิดบทลงโทษทางกฎหมาย และค่าปรับมหาศาลดังที่เกิดขึ้นในกรณีศึกษา

3.2 ผลกระทบเชิงธุรกิจในวงกว้าง

ความเสียหายจากการขาด IT Compliance ที่มีประสิทธิภาพไม่ได้จำกัดอยู่แค่ค่าปรับ แต่ยังส่งผลกระทบเป็นวงกว้างต่อการดำเนินงานและอนาคตของธุรกิจ

- ค่าปรับและต้นทุนทางกฎหมาย: องค์กรที่ละเลยการปฏิบัติตามข้อกำหนดจะต้องเผชิญกับบทลงโทษทางแพ่ง ทางอาญา และทางปกครอง โดยเฉพาะอย่างยิ่งค่าปรับที่สูงลิ่วในกรณีที่มีการละเมิดข้อมูลส่วนบุคคลตามกฎหมายอย่าง PDPA หรือ GDPR

- การสูญเสียความเชื่อมั่นและลูกค้า: เมื่อเกิดเหตุการณ์ข้อมูลรั่วไหลหรือการโจมตีทางไซเบอร์ ความน่าเชื่อถือขององค์กรจะถูกทำลายอย่างรุนแรงและยาวนาน ดังเช่นในกรณีของ Target และ CBA ที่ลูกค้าขาดความเชื่อมั่นและจำนวนลูกค้าลดลงอย่างเห็นได้ชัด

- การหยุดชะงักของการดำเนินงาน: ความเสียหายที่รุนแรงที่สุดคือการที่ธุรกิจไม่สามารถดำเนินงานต่อไปได้ตามปกติ ดังตัวอย่างในกรณี SolarWinds ที่ลูกค้าหลายหมื่นองค์กรทั่วโลกต้องหยุดระบบเพื่อตรวจสอบและแก้ไขปัญหา

ความเสียหายที่แท้จริงคือการที่ความล้มเหลวทางเทคนิคหรือกระบวนการเล็กๆ สามารถกลายเป็นความเสี่ยงด้านการไม่ปฏิบัติตามกฎระเบียบ ซึ่งนำไปสู่บทลงโทษทางกฎหมายและความเสียหายต่อชื่อเสียงในระยะยาว วงจรนี้แสดงให้เห็นว่าการป้องกันความเสี่ยงตั้งแต่ต้นทางมีความสำคัญอย่างยิ่งต่อความยั่งยืนของธุรกิจ

ส่วนที่ 4: มาตรฐานและกฎระเบียบ: เข็มทิศนำทางสู่การปฏิบัติที่ถูกต้อง

เพื่อนำพาองค์กรไปสู่การปฏิบัติตามข้อกำหนดอย่างถูกต้องและมีประสิทธิภาพ การทำความเข้าใจมาตรฐานและกฎระเบียบที่เกี่ยวข้องทั้งในระดับสากลและในประเทศจึงเป็นสิ่งสำคัญ

4.1 มาตรฐานสากลที่เป็นที่ยอมรับ (Global Frameworks)

- ISO/IEC 27001 และ ISO/IEC 27701: ISO/IEC 27001 คือมาตรฐานสากลสำหรับการจัดทำระบบบริหารจัดการความมั่นคงปลอดภัยสารสนเทศ (Information Security Management System – ISMS) มุ่งเน้นการรักษาความลับ ความถูกต้อง และความพร้อมใช้งานของข้อมูล ขณะที่ ISO/IEC 27701 เป็นส่วนขยายที่เพิ่มการจัดการข้อมูลส่วนบุคคล (Privacy Information Management System – PIMS) เพื่อสนับสนุนการปฏิบัติตามกฎหมายความเป็นส่วนตัวอย่าง GDPR

- NIST SP 800-53: เป็นแคตตาล็อกของ Security Controls ที่พัฒนาโดยสถาบันมาตรฐานและเทคโนโลยีแห่งชาติของสหรัฐฯ (NIST) แม้จะถูกบังคับใช้กับหน่วยงานรัฐบาลกลางของสหรัฐฯ แต่ก็เป็นที่ยอมรับอย่างกว้างขวางในภาคเอกชนทั่วโลกในฐานะแนวทางปฏิบัติที่ดีที่สุดสำหรับการรักษาความปลอดภัยและความเป็นส่วนตัวของระบบสารสนเทศ

- COBIT 2019 และ ITIL: COBIT 2019 เป็นกรอบการกำกับดูแลไอทีที่ช่วยให้องค์กรสามารถเชื่อมโยงเป้าหมายด้านไอทีเข้ากับเป้าหมายทางธุรกิจโดยรวมได้อย่างมีประสิทธิภาพ ในขณะที่ ITIL (Information Technology Infrastructure Library) เป็นชุดแนวทางปฏิบัติที่ดีที่สุดสำหรับการบริหารจัดการบริการไอที (IT Service Management) ที่ช่วยให้องค์กรสามารถปรับปรุงคุณภาพและประสิทธิภาพของบริการไอทีได้

- PCI DSS และ SOX: PCI DSS (Payment Card Industry Data Security Standard) เป็นมาตรฐานเฉพาะสำหรับธุรกิจที่ประมวลผลข้อมูลบัตรเครดิต ส่วน SOX (Sarbanes-Oxley Act) เป็นกฎหมายของสหรัฐฯ ที่กำหนดให้บริษัทมหาชนต้องมีมาตรการควบคุมภายในด้านการเงินและไอที

4.2 กฎหมายและข้อบังคับที่ต้องรู้ในประเทศไทย (Thai Regulations)

- พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล (PDPA): กฎหมายนี้ซึ่งมีผลบังคับใช้เมื่อวันที่ 1 มิถุนายน 2565 มีเป้าหมายเพื่อคุ้มครองข้อมูลส่วนบุคคลของประชาชน และได้รับอิทธิพลอย่างมากจาก GDPR ของสหภาพยุโรป กำหนดสิทธิ์ต่างๆ ของเจ้าของข้อมูลและมีบทลงโทษที่รุนแรงทั้งทางแพ่ง อาญา และปกครอง

- ประกาศธนาคารแห่งประเทศไทย (BOT): BOT ได้กำหนดหลักเกณฑ์ที่เข้มงวดสำหรับการกำกับดูแลความเสี่ยงด้านเทคโนโลยีสารสนเทศของสถาบันการเงิน ซึ่งครอบคลุมตั้งแต่การตั้งค่าระบบให้มีความปลอดภัย การบริหารจัดการช่องโหว่ การใช้การยืนยันตัวตนแบบหลายขั้นตอน (MFA) และการทดสอบเจาะระบบอย่างสม่ำเสมอ

- ประกาศ คปภ. (OIC): สำนักงานคณะกรรมการกำกับและส่งเสริมการประกอบธุรกิจประกันภัย (คปภ.) ได้ออกมาตรฐานการกำกับดูแลความเสี่ยงด้านไอทีสำหรับบริษัทประกันภัย ซึ่งครอบคลุมการตรวจสอบไอที (IT Audit) และการรายงานเหตุการณ์ผิดปกติอย่างมีนัยสำคัญ

- เกณฑ์จาก ETDA: สำนักงานพัฒนาธุรกรรมทางอิเล็กทรอนิกส์ (ETDA) ได้ออกเกณฑ์และมาตรฐานต่างๆ ที่เกี่ยวข้องกับการทำธุรกรรมทางอิเล็กทรอนิกส์ โดยเฉพาะมาตรฐานการพิสูจน์และยืนยันตัวตนทางดิจิทัล (Digital ID) ซึ่งเป็นสิ่งสำคัญสำหรับการดำเนินธุรกิจในยุคดิจิทัล

การที่องค์กรต้องปฏิบัติตามข้อกำหนดทางกฎหมายในประเทศควบคู่ไปกับการปรับใช้มาตรฐานสากลเพื่อการแข่งขัน ทำให้การเลือกและบูรณาการมาตรฐานที่เหมาะสมเข้าด้วยกันเป็นเรื่องที่ซับซ้อน ผู้ให้บริการเอาต์ซอร์สที่เชี่ยวชาญจึงมีบทบาทสำคัญในการให้คำปรึกษาและจัดทำแผนงานที่สอดคล้องกับข้อกำหนดทั้งหมดได้อย่างมีประสิทธิภาพ

ตารางที่ 2: มาตรฐาน IT Compliance ที่สำคัญ: สรุปเปรียบเทียบและการประยุกต์ใช้

ชื่อมาตรฐาน | ประเภท | วัตถุประสงค์หลัก | การประยุกต์ใช้กับธุรกิจ |

ISO/IEC 27001 | มาตรฐานสากล | การจัดทำระบบบริหารจัดการความมั่นคงปลอดภัยสารสนเทศ (ISMS) | สร้างความมั่นใจในความปลอดภัยของข้อมูล, ตอบสนองข้อกำหนดด้านสัญญา |

ISO/IEC 27701 | มาตรฐานสากล | ส่วนขยายของ ISO 27001 สำหรับการจัดการข้อมูลส่วนบุคคล (PIMS) | สนับสนุนการปฏิบัติตาม GDPR และ PDPA, สร้างความน่าเชื่อถือด้านความเป็นส่วนตัว |

NIST SP 800-53 | กรอบการควบคุม | แคตตาล็อกของ Security Controls เพื่อปกป้องระบบสารสนเทศ | ใช้เป็นแนวทางปฏิบัติที่ดีที่สุด (Best Practice) ในการประเมินและลดความเสี่ยง |

COBIT 2019 | กรอบการกำกับดูแล | การเชื่อมโยงเป้าหมายไอทีกับเป้าหมายทางธุรกิจ | ช่วยให้การตัดสินใจด้านไอทีสอดคล้องกับกลยุทธ์องค์กร, บริหารจัดการความเสี่ยงได้อย่างเป็นระบบ |

ITIL | กรอบการจัดการ | การบริหารจัดการบริการไอทีตลอดวงจรชีวิต | ปรับปรุงประสิทธิภาพของบริการ, สร้างมาตรฐานด้านคุณภาพการส่งมอบ |

พ.ร.บ. คุ้มครองข้อมูลส่วนบุคคล (PDPA) | กฎหมายไทย | การให้สิทธิ์เจ้าของข้อมูลและกำหนดหน้าที่ผู้ควบคุม/ผู้ประมวลผลข้อมูล | กำหนดให้องค์กรต้องขอความยินยอมและจัดการข้อมูลตามกฎหมายเพื่อหลีกเลี่ยงบทลงโทษ |

ประกาศ ธปท. | ข้อบังคับไทย | กำหนดหลักเกณฑ์การกำกับดูแลความเสี่ยงด้านไอทีสำหรับสถาบันการเงิน | สถาบันการเงินต้องปฏิบัติตามเพื่อรักษาความมั่นคงปลอดภัยของระบบและข้อมูล |

ประกาศ คปภ. | ข้อบังคับไทย | กำหนดหลักเกณฑ์การกำกับดูแลความเสี่ยงด้านไอทีสำหรับบริษัทประกันภัย | บริษัทประกันต้องจัดให้มีการตรวจสอบไอทีและมีแผนบริหารความเสี่ยงด้านไซเบอร์ |

ส่วนที่ 5: องค์ประกอบสำคัญของบริการเอาต์ซอร์สที่เชื่อถือได้

การเลือกผู้ให้บริการเอาต์ซอร์สที่เหมาะสมเป็นกุญแจสำคัญสู่ความสำเร็จ องค์กรควรพิจารณาคุณสมบัติที่ครอบคลุมทั้งด้านความรู้ ทักษะ และจริยธรรม

5.1 องค์ความรู้และทักษะที่จำเป็น

ผู้ให้บริการ IT Compliance Outsourcing ที่มีคุณภาพต้องมีความรู้เฉพาะทางและทักษะที่หลากหลาย ตั้งแต่ความเชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ (Cybersecurity) การกำกับดูแลไอที (IT Governance) การบริหารความเสี่ยง (Risk Management) ไปจนถึงความเข้าใจอย่างลึกซึ้งในกฎหมายและข้อบังคับต่างๆ ทักษะที่สำคัญประกอบด้วยความสามารถในการประเมินความเสี่ยง การตรวจสอบไอที (IT Audit) การจัดการเหตุการณ์ด้านความปลอดภัย (Incident Response) และทักษะการบริหารจัดการโครงการ (Project Management) ที่จะช่วยขับเคลื่อนการดำเนินงานได้อย่างมีประสิทธิภาพ

5.2 ความรับผิดชอบและจริยธรรม

คุณธรรมและจริยธรรมเป็นสิ่งที่ขาดไม่ได้สำหรับผู้เชี่ยวชาญด้าน IT Compliance ผู้ให้บริการต้องยึดมั่นในหลักจรรยาบรรณ เช่น ความซื่อสัตย์ (Integrity) ความเป็นกลาง (Objectivity) และการรักษาความลับ (Confidentiality) เพราะการให้คำแนะนำหรือการตรวจสอบที่เที่ยงธรรมและเป็นกลางจะช่วยสร้างความไว้วางใจให้กับลูกค้าและผู้มีส่วนได้ส่วนเสียได้อย่างแท้จริง นอกจากนี้ ผู้เชี่ยวชาญต้องมีความสามารถในการเรียนรู้และอัปเดตองค์ความรู้อย่างต่อเนื่องเพื่อรับมือกับภัยคุกคามและกฎระเบียบที่เปลี่ยนแปลงตลอดเวลา

5.3 ประกาศนียบัตรวิชาชีพที่เป็นเครื่องยืนยันความสามารถ

ประกาศนียบัตรวิชาชีพเป็นเครื่องบ่งชี้ถึงความรู้และประสบการณ์ระดับสูงของผู้เชี่ยวชาญในสายงาน ใบรับรองที่สำคัญที่ควรพิจารณา ได้แก่:

- CISA (Certified Information Systems Auditor): ยืนยันความเชี่ยวชาญในการตรวจสอบ ควบคุม และประเมินระบบไอทีขององค์กร

- CISM (Certified Information Security Manager): สำหรับผู้บริหารที่มีหน้าที่จัดการ ออกแบบ และประเมินมาตรการความมั่นคงปลอดภัยสารสนเทศขององค์กร

- CRISC (Certified in Risk and Information Systems Control): สำหรับผู้เชี่ยวชาญด้านการบริหารความเสี่ยงไอทีและการควบคุม

- CDPSE (Certified Data Privacy Solutions Engineer): เน้นทักษะด้านเทคนิคในการออกแบบและนำมาตรการคุ้มครองข้อมูลส่วนบุคคลมาใช้เพื่อลดความเสี่ยง

- CISSP (Certified Information Systems Security Professional): ใบรับรองระดับสูงที่ครอบคลุมความเชี่ยวชาญด้านความมั่นคงปลอดภัยไซเบอร์ในหลายโดเมน

ผู้ให้บริการที่ดีไม่ใช่เพียงแค่ผู้รับจ้าง แต่เป็นพันธมิตรเชิงกลยุทธ์ที่ช่วยยกระดับความสามารถขององค์กร ผู้ให้บริการที่มีคุณสมบัติครบถ้วนจะต้องสามารถให้คำปรึกษา ฝึกอบรมบุคลากร และช่วยสร้างวัฒนธรรมที่ให้ความสำคัญกับ Compliance ในองค์กรลูกค้าได้อย่างแท้จริง

บทสรุปและข้อเสนอแนะ: การขับเคลื่อน IT Compliance ผ่านการเป็นพันธมิตรที่เชี่ยวชาญ

รายงานฉบับนี้ได้แสดงให้เห็นถึงภูมิทัศน์ความเสี่ยงที่ซับซ้อนขึ้นในยุคดิจิทัล และได้ถอดบทเรียนที่ล้ำค่าจากกรณีศึกษาความล้มเหลวระดับโลกที่แสดงให้เห็นว่าการขาดการกำกับดูแล IT Compliance สามารถนำไปสู่ความเสียหายมหาศาลได้อย่างไร ความเสี่ยงที่พัฒนาจากความประมาทไปสู่การโจมตีในห่วงโซ่อุปทานที่ซับซ้อนยิ่งตอกย้ำถึงความจำเป็นที่องค์กรจะต้องมีแนวทางเชิงรุกในการบริหารจัดการ

การเอาต์ซอร์ส IT Compliance จึงไม่ได้เป็นเพียงทางเลือกที่ช่วยลดต้นทุน แต่เป็นความจำเป็นเชิงกลยุทธ์ที่ช่วยให้องค์กรสามารถเข้าถึงผู้เชี่ยวชาญได้อย่างรวดเร็ว เสริมสร้างการบริหารความเสี่ยงให้แข็งแกร่ง และสร้างความเชื่อมั่นให้กับผู้มีส่วนได้ส่วนเสียด้วยมุมมองที่เป็นกลาง อย่างไรก็ตาม ความรับผิดชอบยังคงอยู่ที่องค์กรในฐานะผู้ควบคุมข้อมูล ซึ่งจะต้องทำหน้าที่ในการกำกับดูแลและประเมินผลการดำเนินงานของผู้ให้บริการอย่างใกล้ชิด

การเลือกพันธมิตรที่เหมาะสมจึงเป็นกุญแจสำคัญสู่ความสำเร็จ องค์กรควรพิจารณาผู้ให้บริการที่ไม่ได้มีเพียงความรู้และทักษะทางเทคนิคในมาตรฐานสากลและกฎหมายท้องถิ่น แต่ยังรวมถึงคุณธรรม จริยธรรม และความสามารถในการทำงานร่วมกับองค์กรเพื่อสร้างวัฒนธรรมที่ให้ความสำคัญกับ IT Compliance อย่างแท้จริง ในยุคที่เทคโนโลยีใหม่ๆ เช่น AI และ IoT เข้ามามีบทบาท การมีพันธมิตรที่เชี่ยวชาญจะช่วยให้องค์กรสามารถก้าวทันการเปลี่ยนแปลงและขับเคลื่อนธุรกิจไปข้างหน้าได้อย่างยั่งยืนและปลอดภัย

[อ่านรายละเอียดเพิ่มเติมบริการเอาต์ซอร์สการปฏิบัติตามข้อกำหนดด้านไอทีของเรา]